نحوه هک کردن گوشی همراه شخصی

هک کردن گوشی همراه شخصی این روزها بسیار زیاد شده است. فناوری گوشی های هوشمند اخیر، قدرتمند و ایمن است ، اما با این حال هکرهایی که همیشه برای ورود به تلفن های دیگر از یک درب پشتی استفاده میکنند، هستند. نوجوانان یک روز در میان مورد آزار و اذیت آنلاین قرار می گیرند. به دلیل مشغله روتین کاری ، والدین نمیتوانند اقدامات امنیتی و کنترلی لازم را اعمال کنند. اینترنت پر از انواع تهدیدها است و تعداد زیادی از مشکلات اجتماعی وجود دارد که فرد باید روزانه با آن ها مقابله کند.

مردم از اینترنت برای کلاهبرداری از مردم و دزدیدن پول آن ها استفاده می کنند و کارمندان یک شرکت اطلاعات ارزشمندی را به رقبا منتقل می کنند که منجر به پیامدهای مخربی برای تجارت شده است. برای کنترل این مشکلات تا حدودی ، اثبات شده است که هک اخلاقی یک درمان موثر است. هکرهای اخلاقی زیادی وجود ندارند و هیچ گزینه ای نمیماند جز اینکه خودمان در مورد ابزارهای هک یادگیری هایی به دست آوریم. این ابزارها مخصوصاً برای هک کردن گوشی های همراه استفاده میشوند. فناوری تا حدی پیشرفت کرده است که می توانید با استفاده از اتصال شبکه، دستگاهی را هک کرده و حتی نیازی به نصب نرم افزار روی گوشی همراه نداشته باشید.

در ادامه چند روش برای هک کردن گوشی همراه شخصی نام برده شده است و اینکه چگونه این روش ها به هک کردن گوشی های هوشمند کمک میکند:

حمله نیمه شب (Midnight Raid)

Midnight raid یک روش محبوب و آسان برای هک کردن گوشی است که بدون نصب نرم افزارهای جاسوسی می توانید این کار را انجام دهید. یک کیت ابزار هکر معمولی برای استفاده از این روش شامل یک لپ تاپ با اتصال Wi-Fi و دو تلفن است. یکی از تلفن ها برای مودم GSM برای لپ تاپ و دیگری برای دریافت اطلاعات میباشد. دلیل آنکه Midnight Raid نامیده می شود این است که این حمله معمولاً در طول شب هنگام خواب کاربر انجام می شود و تلفن همراه روی میز کناری بدون نظارت رها می شود یا برای شارژ به برق متصل است. همه چیز با یک پیام متنی آغاز می شود که به وضوح نشان می دهد دسترسی به اطلاعات شخصی چقدر آسان است. شما باید یک پیام متنی با عنوان “شما هک شده اید” را نیمه شب از طریق تلفن مورد نظر ارسال کنید. این پیام ساده هنگام دریافت پیام متنی، اینترنت اکسپلورر را در دستگاه مورد نظر فراخوانی می کند.

سپس یک برنامه بر روی تلفن برای بازیابی داده ها اجرا می شود. این پیامک به تلفنی که متن را از آن ارسال کرده اید برمی گردد و شناسه منحصر به فرد تلفن که همان شماره IMSI آن است را به همراه دارد. این برنامه می تواند به راحتی هرگونه اطلاعات را از دستگاه سرقت کند. حتی می توان ویروس ها را به دستگاهی که هک می کنند وارد کرد یا حمله DDOS را آغاز کرد.

کنترل کردن حملات پیام (Message Attacks)

Control Message Attacks شامل ارسال پیام کنترل روی دستگاهی است که می خواهید هک کنید. وقتی پیام کنترل را به تلفن می فرستید، به منوی تنظیمات تلفن همراه هدف دسترسی پیدا می کنید. در این نوع هک کردن گوشی، می توانید تنظیمات دستگاه را کنترل کنید و کاربر هیچ اطلاعی از این موضوع نخواهد داشت. به راحتی می توانید تیک SSL را بردارید و دستگاه را بدون هیچ رمزگذاری (encryption) آسیب پذیر بگذارید. پس از آن می توانید فرمان پاک کردن را فشار دهید که تمام اطلاعات ذخیره شده در دستگاه را حذف کند. از آنجا که رایانه های شخصی از قابلیت پیام کوتاه برخوردار نیستند، این هک ها فقط به تلفن های هوشمند محدود می شوند. حمله از طریق پیام کوتاه ساده ترین راه برای هک کردن گوشی همراه است.

در حالی که اقدام به هک کردن گوشی همراه می کنید، مهم است که نوع تلفن های هوشمند مستعد این حملات را در نظر بگیرید زیرا هک کردن گوشی بستگی زیادی به تنظیمات امنیتی آن دارد. طبق گزارشی از جان گیرارد (John Girard)، تحلیلگر گارتنر (Gartner) با رواج پیدا کردن بیشتر دستگاه های بی سیم یا وایرلس، مسائل امنیتی بوجود می آیند.

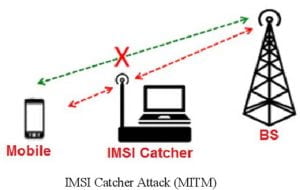

هک کردن از طریق IMSI Catcher یا Stingray

بیشتر روش هایی که برای هک کردن گوشی مورد استفاده قرار میگیرند، میتوان گفت به خاطر قدیمی بودن این روش ها، کاملاً ایمن نیستند. یک دستگاه همیشه برج سلولی (cell tower) را با استفاده از شماره IMSI خود شناسایی می کند. از آنجایی که تلفن های همراه به نزدیکترین برج سلولی متصل می شوند که قوی ترین سیگنال را از خود ساطع می کنند به راحتی می توان دستگاهی را برای اتصال به یک برج سلولی جعلی فریب داد. این همان چیزی است که گیرنده IMSI یا stingray میباشد. این روش با چندین نام شناخته می شود. گیرنده های IMSI (شناسه مشترک بین المللی موبایل)، Stingray (نام تجاری سازنده تجهیزات هک) ، شبیه ساز سایت سایت (Cell Site Simulator) و برج های دروغین (False Towers) نیز نامیده می شوند.

Stingray اتفاقاً یک دستگاه نظارت سیار است که خود را به عنوان یک برج سلول نشان داده و خود را به عنوان یک زیرساخت قابل اعتماد نشان می دهد. به این ترتیب تلفن های هوشمندی که می خواهید هک کنید به راحتی به این برج های سلولی متصل می شوند. می توان این stingrays ها را در مکان های ثابت یا در وسیله نقلیه مناسب قرار داد. این دستگاه ها علاوه بر شناسایی موقعیت کاربران دستگاه هدف، در رهگیری پیام های متنی و تماس از دستگاه های هدف و همچنین دستگاه های مجاور هدف نیز کمک می کنند.

آنها اساساً با کلاهبرداری به عنوان یک برج سلول اصلی کار می کنند و سپس سیگنال های منطقه اطراف را رهگیری می کنند. Stingrays می توانند تلفن های شخصی را شناسایی کرده و سپس داده های آنها را هک کنند. گاهی اوقات آن ها حتی می توانند به مکالمات گوش دهند، آن ها را ضبط کرده و حرکات کاربر تلفن تحت نظارت را ردیابی کنند. هنگامی که دستگاه مد نظرخود را فریب دادید تا به برج های دروغین متصل شود، به راحتی می توانید محتوای رمزگذاری نشده (unencrypted) را بخوانید و همچنین برج، سایر ارتباطات را برای شما انتقال میدهد. گیرنده های IMSI در اجرای قانون بسیار رایج هستند اما در طی سال های اخیر در میان هکرها و بازرسان خصوصی گسترش یافته است.

شنود و ردیابی از طریق SS7

اگرچه یک پروتکل تقریباً 50 ساله است، اما سیستم سیگنالینگ 7 (SS7) اکثر شبکه های تلفن همراه را در سراسر جهان متصل می کند. این سیستم این امکان را به شما می دهد تا از خدماتی مانند رومینگ و ارسال تماس بهره مند شوید. هک کردن گوشی از این روش به شما امکان می دهد موقعیت تلفن همراه مورد نظر خود را در سراسر جهان ردیابی کنید و حتی پیام های متنی ورودی و خروجی آنها را کنترل کنید. برای استفاده از SS7 شما فقط به شماره مرتبط نیاز دارید.

در این مقاله به چهار روش هک کردن گوشی اشاره شد. امیدوارم این روش ها در مسیر درست و برای حل چالش هایی از جمله محافظت از فرزندان یا اینکه در حیطه کاری برای داشتن دقت بیشتر روی کار کارمندان، برای شما کارایی داشته باشند.

برنامه ردیابی و کنترل نامحسوس گوشی موبایل و تبلت از راه دور

سامانه مراقبت از خانواده (SPY24) نام یک نرم افزار موبایل با نصب و فعالسازی بسیار ساده می باشد که به والدین امکان کنترل و مدیریت فعالیت فرزندان در شبکه های مجازی موبایلی را می دهد. در زیر می توانید برخی از امکانات برنامه SPY24 را مشاهده نمایید:

نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و...

موقعیت لحظه مستمر و مسیر های پیموده شده

وب سایت های بازدید شده و برنامه های اجرا شده

با قابلیت پنهان سازی 100 درصد برنامه و مدیرت راه دور

امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور

برنامه هک چیست؟ Xspy

برنامه ای که قرار است یک گوشی موبایل را هک کند، باید بتواند دسترسی شما را به عنوان هکر به بخش های مختلف این دستگاه باز کند. سطح دسترسی که به گوشی موبایل فرد دیگری ایجاد شود بستگی به سطح دانش شما و یا نرم افزاری که از آن برای هک گوشی استفاده می کنید خواهد داشت. به طور مثال شاید شما یک شخص مبتدی در زمینه هک و نفوذ باشید و هیچ دانشی در این زمینه نداشته باشید؛ در این صورت با داشتن یک ابزار یا دانلود برنامه هک گوشی قدرتمند می توانید به راحتی به گوشی دیگران نفوذ کنید.

اما نکته مهم در زمینه هک و نظارت این است که چه کسی و با چه هدفی چنین کاری را انجام می دهد؟ آیا فرد هکر برای خواندن پیام های گوشی همسر خود اقدام به چنین کاری می کند یا یک مادر یا پدر به خاطر مراقبت و نظارت بر فرزندان خود در فضای مجازی و پیشگیری از مشکلاتی که ممکن است در این فضا برای آنان پیش بیاید، اقدام به نصب برنامه هک گوشی می کنند؟ این بحثی است که قانونی یا غیر قانونی بودن عمل هک را مشخص می کند.

اگر قصد شما از دانلود برنامه هک گوشی موبایل جهت کنترل فرزندانتان در فضای مجازی باشد هیچ مشکلی وجود ندارد. اما در غیر این صورت، این کار به جهت نفوذ به حریم خصوصی افرادی که هیچ گونه سرپرستی بر آنها نداریم کاملا غیر اخلاقی و نقض آشکار قانون خواهد بود.