برنامه های هک گوشی و دسترسی های اندروید

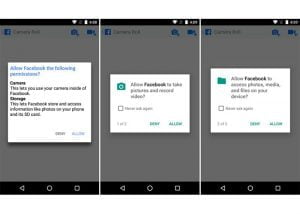

برنامه های هک که برای اندروید ساخته شده اند و بدافزارهای اندروید از دسترسی های (permissions) برنامه های موجود در گوشی همراه سوء استفاده میکنند. شرکت امنیتی Promon متوجه شد که هکرها با ساختن یکسری دسترسی ها که شبیه دسترسی های داخل اندروید است، به کاربر نشان داده میشود و کاربر بجای دسترسی های اصلی آن ها را قبول میکند. این دسترسی های شبیه سازی شده میتوانند شامل تمام دسترسی ها از جمله دوربین، مخاطبین، پیامک، میکروفون و غیره باشند.

هک گوشی اندروید از راه دور

کاربرانی که دارای سیستم اندروید هستند باید بسیار دقت کنند زیرا این دسترسی ها آن ها را فریب میدهند. از آن جایی که این دسترسی ها برای امنیت گوشی هوشمند میباشد. اگر برنامه ای می خواهد به پیام های کوتاه، دوربین یا مخاطبین تلفن شما دسترسی پیدا کند، ابتدا باید تأیید شما را بگیرد. این ویژگی به عنوان یک ابزار دستی برای جلوگیری از دسترسی خودکار برنامه ها به هرگونه داده یا عملکرد حساس در گوشی شما، استفاده میشود. متاسفانه شبیه سازی شده ی آن مشکلاتی را ایجاد میکند. شرکت امنیتی Promon متوجه شد که هکرها همان موقعی که کاربر در حال دادن اجازه دسترسی به یک برنامه است، آن ها دسترسی ساخته ی دست خود را جای آن قرار میدهند. کاربری که با پنجره دسترسی روبرو میشود با خودش میگوید: “خب مطمئنا خوب است که اجازه می دهم اینستاگرام یا توییتر به فضای ذخیره سازی تلفن من دسترسی پیدا کنند”. اما در واقعیت نمیدانند که با تایید آن پنجره، راهی را برای برنامه هک باز کرده که به راحتی در گوشی نفوذ کنند.

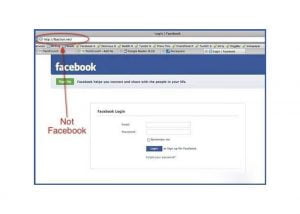

هکر میتواند برای هر دسترسی از جمله پیامک، عکس، میكروفون و GPS درخواست كند و کاربر نیز به راحتی این دسترسی ها را قبول کند و به آنها اجازه دهد پیام ها را بخوانند، عکس ها را مشاهده كنند، به مکالمات گوش كنند و حتی حركات او را ردیابی كنند. این حمله ها که به صورت دسترسی هایی در گوشی طراحی شده اند بسیار طبیعی جلوه میکنند و برای برنامه های مختلف این دسترسی ها را طراحی کرده اند و کاربر به هیچ وجه نمیتواند شک کند. علاوه بر این موضوع، این هکرها میتوانند صفحه ای که برای login شبکه های اجتماعی یا حتی برنامه بانکی است را شبیه سازی کرده و طراحی کنند و کاربر را با این کار فریب میدهند تا رمز عبور خود را در صفحه login وارد کند.

هک گوشی از راه دور با برنامه

این آسیب پذیری به لطف سیستم چند وظیفه ای معروف به “taskAffinity” که در اندروید وجود دارد می تواند به طور ناخواسته به یک برنامه مخرب اجازه دهد هویت برنامه دیگری را روی سیستم عامل بدست آورد. هکرها برای حمله به صورت مخفیانه در فروشگاه Google play از دانلودکننده های خطرناک استفاده کرده اند. این برنامه ها در ابتدا می توانند بی ضرر باشند، اما بعداً مخفیانه بدافزار Strandhogg-based را در گوشی کاربر دانلود می کنند.

گوگل در پاسخ به این خطرات گفت که این برنامه های مضر را از فروشگاه Google play حذف کرده است. نرم افزار داخلی این شرکت برای حفاظت از اندروید،Google Play Protect ، و نیز به منظور جلوگیری از حمله Strandhogg به روز شده است. علاوه بر این شرکت گوگل در حال تحقیق برای بهبود قابلیت های Google Play Protect برای محافظت از کاربران در برابر موارد مشابه میباشد.

دانلود نرم افزار نفوذ به گوشی دیگران برای اندروید

همانطور که میدانید Accessibility ها در اندروید بسیار پرکاربرد هستنند مخصوصا برای کسانی که مشکلات جسمانی دارند میتوانند امکاناتی از این قسمت دریافت کنند. با این همه باز هم این قسمت توسط برنامه های هک در خطر هک شدن میباشد. البته توجه داشته باشید این قسمت با قسمت دسترسی های اندروید متفاوت میباشد. دسترسی های اندروید برای ارتقای برنامه های گوشی میباشد درصورتیکه از Android Accessibility Suite برای تهیه برنامه هایی برای کمک به معلولان استفاده می شود.

هک گوشی اندروید

متأسفانه ، ارائه کردن کنترل بیشتر به توسعه دهندگان همیشه دارای پتانسیل مخربی است. به عنوان مثال، همان ویژگی که متن را برای کاربر می خواند، می تواند متن را نیز اسکن کرده و برای توسعه دهنده ارسال کند. کنترل عملکردهای کاربر و نمایش محتوای همپوشانی، هر دوی این مورد نشانه های کلیدی برای حمله ی clickjacking میباشد. بدافزار می تواند از این سرویس برای کلیک بر روی دکمه ها به نفع خود استفاده کند و بتواند امتیاز کنترل کردن گوشی را از آن خود کند. همچنین می تواند محتوا را روی صفحه قرار دهد و کاربر را فریب دهد تا روی آن کلیک کند.

یکی دیگر از بدافزارها و برنامه هایی که از Accessibility اندروید سوء استفاده کرده و باعث هک شدن گوشی میشود، Cloak and Dagger میباشد. این برنامه بسیار خطرناک بوده و Accessibility را با یک سرویس نقاشی همپوشانی ترکیب کرده تا همه چیز را در گوشی کاربر بخواند. این برنامه از سرویس های قانونی اندروید استفاده کرده است تا بتواند حمله خود را انجام داده و به صورت مخفیانه از کنار آنتی ویروس ها عبور کند.

Anubis از دیگر برنامه ها و بدافزارهای هک بانکی میباشد که برای سرقت مدارک بانکی از کاربران و ارسال مجدد آنها به توسعه دهنده (developer) کار می کند. Anubis یکی از روش های محبوب هکرها برای ورود به حساب های بانکی است. آنوبیس با استفاده از خدمات دسترسی (Accessibility Services)؛ آنچه کاربر تایپ میکند را میخواند. این بدافزارهای بانکی با نشان دادن یک برنامه که شبیه برنامه بانکی طراحی شده است، جزئیات مالی را دریافت می کنن. هکرها کاربر را فریب می دهند تا به جای اینکه جزئیات اطلاعات بانکی خود را در برنامه رسمی بانکی بنویسد، جزئیات خود را در برنامه شبیه سازی شده وارد کند. آنوبیس با خواندن آنچه در صفحه کلید وارد شده است، این مرحله را رد کرد. حتی اگر کاربر مراقب باشد اطلاعات خود را در برنامه بانکی واقعی وارد کند،Anubis هنوز اطلاعات آن ها را دریافت خواهد کرد.

آموزش برنامه های هک گوشی SPY24

Ginp الهام گرفته شده از Anubis و علاوه بر اینکه اطلاعات بانکی کاربر را به وسیله صفحه جعلی بانکی، جمع آوری میکند، Ginp وانمود می کند Adobe Flash Player است، سپس از کاربر می پرسد که آیا می خواهد آن را نصب کند یا خیر؟ سپس چندین مجوز از جمله خدمات دسترسی را درخواست می کند. اگر کاربر این اجازه را دهد، Ginp بعد از وارد شدن به گوشی می تواند خود را به عنوان برنامه پیش فرض تلفن و پیامک تلفن تنظیم کند. از اینجا، می تواند پیام های اس ام اس را دریافت کند، خودش پیام ارسال کند و لیست مخاطبین را پاک کند.

جلوگیری از هک موبایل نشانه های هک شدن گوشی در سال 2023

در این مقاله راجع به دسترسی ها (permissions) و Accessibility Services توضیح داده شد که برنامه های هک گوشی چگونه میتوانند از طریق آن ها نیز وارد گوشی شوند و از اطلاعات افراد سوء استفاده کنند. سعی کنید برنامه هایی که لازم دارید را فروشگاه های شناخته شده و معتبر دانلود کنید. از جمله این فروشگاه ها میتوان به Google Play اشاره کرد. همچنین اگر برنامه ای را نصب کردید و دسترسی های مشکوکی را درخواست میکرد، سریعا آن را غیر فعال کنید.

هک گوشی چگونه انجام می شود؟ آیا برنامه ای برای این کار وجود دارد؟

یکی از عباراتی که این روزها هنگام سرچ در اینترنت زیاد با آن مواجه می شوید، دانلود برنامه هک گوشی است. شاید سوالی که پس از دیدن این عبارت در ذهن خیلی ها ایجاد می شود این باشد که آیا اصلا این کار امکان پذیر است؟ آیا اصلا نرم افزار هک گوشی وجود دارد؟ چگونه می توان کنترل گوشی دیگران از راه دور را به دست گرفت؟ ابتدا باید گفت که احتمالا بسیاری از شما با مفهوم دقیق هک و روش هک آشنا نیستید و این عبارت را بار ها و بارها بدون توجه به معنی آن مورد استفاده قرار می دهید. از همین رو پیشنهاد می کنیم تا پایان این مطلب همراه ما باشید، تا اطلاعات خود را درباره هک گوشی و برنامه هک بالا برده و در پایان نیز با یکی از قدرتمندترین نرم افزارهای هک گوشی دنیا آشنا شوید.

هک گوشی چیست؟

قبل از این که به معنی هک گوشی بپردازیم می بایست معنی کلمه هک را بدانیم. بطور کلی در علوم رایانه ای، هک به معنی نفوذ یک فرد به سیستم رایانه ای بدون اجازه دسترسی به آن، می باشد. هکر نیز به کسی گفته می شود که بتواند چنین عملی را انجام دهد.

گستردگی واژهٔ هک منحصر به رایانه نمیباشد و توسط افراد با تخصصهای گوناگون در زمینههایی از قبیل موسیقی، نقاشی و… نیز به کار میرود که به معنی دگرگونیهای هوشمندانه و خلاقانه فرد در آن زمینه میباشد. هک در واقع افزایش سطح دسترسی به یک مجموعه از راه غیرمعمول یا غیرقانونی است.

ما نیز در این مطلب قصد داریم درباره هک به معنی جدید آن، یعنی نفوذ به سیستم های کامپیوتری و گوشی صحبت کنیم و اطلاعات جامعی را درباره انواع هک در اختیار شما عزیزان قرار دهیم.

برای توضیح کامل درباره هک گوشی و یا کامپیوتر به زمان بسیار زیادی نیاز داریم که در این نوشته نمی توانیم بگنجانیم، چرا که این یک بحث بسیار پیچیده می باشد و معمولا افرادی که به زبان های برنامه نویسی برای هک تسلط دارند از آن سر در می آورند. اما اگر بخواهیم به زبان ساده و به طور کلی مفهوم این نوع هک را توضیح دهیم باید بگوییم که هک گوشی به معنای توانایی نفوذ و دسترسی به تمام اطلاعات گوشی یک شخص بدون متوجه شدن او می باشد.

برنامه ردیابی و کنترل نامحسوس گوشی موبایل و تبلت از راه دور

سامانه مراقبت از خانواده (SPY24) نام یک نرم افزار موبایل با نصب و فعالسازی بسیار ساده می باشد که به والدین امکان کنترل و مدیریت فعالیت فرزندان در شبکه های مجازی موبایلی را می دهد. در زیر می توانید برخی از امکانات برنامه SPY24 را مشاهده نمایید:

نظارت بر تماس ها و پیامک ها به همراه تاریخ و زمان

گزارش پیام های تلگرام ، اینستاگرام ، واتس اپ و...

موقعیت لحظه مستمر و مسیر های پیموده شده

وب سایت های بازدید شده و برنامه های اجرا شده

با قابلیت پنهان سازی 100 درصد برنامه و مدیرت راه دور

امکان مسدود سازی وب سایت ها، برنامه ها و مخاطبین از راه دور